Saya sudah membuat link github untuk pembelajaran saja,

Have Fun

Author: Ilham

Cara mengetahui password WI-FI menggunakan metode social engineering

Penjelasan Social Engineering

Social Engineering adalah salah satu metode yang digunakan oleh peretas untuk memperoleh informasi tentang targetnya, dengan cara meminta informasi itu langsung kepada korban atau pihak lain yang mempunyai informasi itu[1][2]

Penjelasan Hydra

Hydra adalah cracker login jaringan paralel yang dibangun di berbagai sistem operasi seperti Kali Linux, Parrot, dan lingkungan pengujian penetrasi utama lainnya.[3]

Praktek

Lalu ada apa dengan wifi? apabila dengan wifi kita bisa melakukan social engineering dengan cara menebak atau menanyakan kepada teman yang sudah terhubung ke jaringan yang bersangkutan / (WIFI).

untuk tahapan yang pertama mengapa menebak? harus ada persiapan seperti informasi yang dimiliki dari ssid wifi tersebut, sebagai contoh nama ssid wifinya adalah “Zoss.net” maka mencoba menebak dengan password zoss.net, Zoss123 dsb cara mempercepatnya adalah menggunakan software hydra.

disini saya akan memaparkan caranya yaitu ada 2 cara yang pertama adalah menebak kata sandi lalu menggunakan software brute force atau hydra, dan juga menggunakan cmd apabila anda meminjam laptop korban untuk mengetahui password wifi.

– Hydra

– Cek ip atau alamat routernya sebagai contoh adalah 192.168.100.1

Gambar 1. Cek alamat IP

– Jangan lupa sebelum melakukan crack password kita akan mencari celahnya menggunakan Nmap mencari port yang terbuka namun disini kita hanya membutuhkan port ssh ataupun telnet. scan ip router 192.168.100.1

Ada di link video

– buat file username.txt dan password.txt

Gambar 2. Username.txt

Gambar 3. Password.txt

cukup isikan seperti dibawah ini

– Jika sudah buat file .txt untuk username dan password note harus beda file antara username dan password

– Akan terlihat port yang terbuka

ada di video

– Lalu ketikkan perintah (ssh) hydra -L username.txt -P password.txt 192.168.100.1 ssh

– (telnet) hydra -L username.txt -P password.txt 192.168.100.1 telnet

Selengkapnya ada di video.

– Jika sudah masuk ke router target maka selanjutnya adalah masuk ke website dan ketikkan ip 192.168.100.1. jika sudah pilih pengaturan ~ pilih wlan ~ pilih wlan basic nanti ada preshared key atau password

Gambar 4.Interface / Gui Router

– Scan Vulnerability atau scan port

– Hydra Video Tutorial

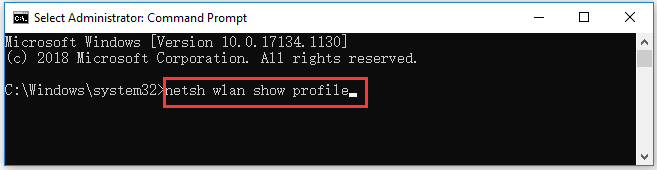

– CMD

Cara selanjutny adalah menggunakan cmd jadi sebagai wifi hunter jika salah satu ada yang terhubung ke wifi tersebut dengan pc ataupun laptop lalu menyusup atau mencari password wifi dengan cara ini.

– Ketikkan netsh wlan show profile key=clear

Lalu jika mengetahui nama wifi atau ssid bisa ketikkan

– netsh wlan show profile nama_wifi_target key=clear

Note : cara kedua diatas mungkin ada yang ampuh dan juga tidak namun saya sudah mencoba untuk hydra dan juga menggunakan cmd untuk mengetahui password wifi.

Terima Kasih,

Ilham Idfiana

Cara Limitasi Bandwidth Menggunakan p2pover || Tanpa router mikrotik

Penjelasan Bandwidth Manager

P2pover

Praktek

lu buka schedule setting untuk melakukan penjadwalan pada setiap perangkat

Face Recognition Python + Video

Facial Recognition merupakan teknologi yang mampu mengidentifikasi atau memverifikasi seseorang dari gambar digital atau video secara realtime (Sumber)

Untuk Melakukan Face Recognition adalah siapkan

> Python 3.x untuk versi bebas, namun saya sarankan versi 3 keatas (link)

> Jupyter Notebook atau tools coding untuk bahasa python

> Webcam untuk proses recognition

Sebelum melakukan install python langkah pertama download file installer .msi pythonnya samakan 32bit sama 64bit sesuai dengan Device pengguna,

Saya lampirkan video tata cara install python di windows : https://www.youtube.com/watch?v=WzqlRy_Khog

Jika sudah install maka tahap selanjutnya adalah install jupyter notebook

> Tekan win + r lalu ketik cmd dan enter

> Lalu tahap selanjutnya adalah gunakan sytax berikut

pip install jupyterlabapabila tidak bisa gunakan

pip3 install jupyterlab> Lalu install notebook diatas baru software jupyternya

pip install notebookapabila tidak bisa

pip3 install notebookSoftware jupyter notebook sudah terinstall lalu jalankan software tersebut dengan buka baru cmd

Ketik Jupyter notebook

Tunggu sampai proses selesai.

Apabila proses seperti ini maka jupyter notebook bisa dibuka di web browser dengan cara copy link yang http://localhost:8888/?token=8be88007337386d

60fd61aefeff539a24fe71455f757d2a8 .

namun link tersebut hanya bersifat sementara apabila di shutdown atau dimatikan maka link tokennya akan berubah atau generate yang baru

Tampilan Jupyter Notebook

Apabila sudah seperti diatas langkah selanjutnya adalah membuat file python3 nya atau coding pythonnya untuk membuat software face recognition

> Pertama klik new

Pada gambar diatas pilih yang python 3

Lalu pada gambar diatas sudah bisa melakukan coding dengan python.

> Download library seperti face_recognition , dan opencv

Syntaxnya sebagai berikut

– pip3 upgrade

– pip3 install opencv

– pip3 install opencv-contrib-python

– pip3 install face_recognition

Note jika sudah didownload maka otomatis akan terinstall secara langsung

> Jika sudah download library dan installnya maka langsung ke inti

– Pertama import library

Masukkan dibaris pertama syntax seperti gambar dibawah ini

Jika sudah langsung tekan run

lalu jika sudah masukkan juga program ini dibawah library seperti gambar dibawah ini

Codingnya :

cascPath = sys.argv[1]

#faceCascade = cv2.CascadeClassifier(‘haarcascade_frontalface_default.xml’)

faceCascade = cv2.CascadeClassifier(cv2.data.haarcascades + ‘haarcascade_frontalface_default.xml’)

video_capture = cv2.VideoCapture(0)

while True:

# Capture frame-by-frame

ret, frame = video_capture.read()

gray = cv2.cvtColor(frame, cv2.COLOR_BGR2GRAY)

faces = faceCascade.detectMultiScale(

gray,

scaleFactor=1.1,

minNeighbors=5,

minSize=(30, 30),

# flags = cv2.cv.CV_HAAR_SCALE_IMAGE

flags = 0

)

# Draw a rectangle around the faces

for (x, y, w, h) in faces:

cv2.rectangle(frame, (x, y), (x+w, y+h), (0, 255, 0), 2)

# Display the resulting frame

cv2.imshow(‘Video’, frame)

if cv2.waitKey(1) & 0xFF == ord(‘q’):

break

# When everything is done, release the capture

video_capture.release()

cv2.destroyAllWindows()

Hasilnya adalah

dan saya sudah memodifikasi menjadi seperti dibawah ini video

Sumber :

– https://jupyter.org/install

– https://www.youtube.com/results?search_query=cara+install+python+windows

Keamanan Jaringan Mata Kuliah – Tel U

Pengenalan Mata Kuliah

Jaringan komputer memungkinkan pemanfaatan sumber daya secara bersama-sama. Sehingga keberlangsungan hidup suatu organisasi atau instansi yang memanfaatkan sumber daya secara bersama-sama, sangat tergantung pada fungsinya. Gangguan sekecil apa pun akan memberikan dampak negatif (kerugian), sehingga diperlukan suatu perlindungan. Keamanan jaringan komputer merupakan upaya untuk memberikan perlindungan sistem atas gangguan yang mungkin timbul, baik gangguan dari dalam maupun dari luar.

Capaian Pembelajaran

-

Memahami konsep dasar keamanan jaringan

-

Memahami kompleksitas keamanan jaringan

-

Memahami aspek keamanan jaringan

-

Memperhatikan kenyataan rendahnya kesadaran akan keamanan jaringan

Konsep Dasar Keamanan Informasi

Jaringan komputer merupakan sekumpulan komputer otonom yang saling terhubung melalui media komunikasi dengan memakai protokol tertentu. Manfaat jaringan komputer antara lain adalah memungkinkan pemakaian bersama (sharing) atas sumber daya yang ada. Sumber daya dalam hal ini dapat berupa perangkat keras, perangkat lunak dan data atau informasi. Manfaat lainnya adalah untuk berkomunikasi, meningkatkan kehandalan dan ketersediaan sistem.

Manfaat yang demikian besar tentunya akan berkurang sebanding dengan tingkat gangguan yang muncul terhadap jaringan. Ketika jaringan hanya melibatkan perangkat lokal saja, atau dengan kata lain tidak terhubung ke jaringan lain, munculnya gangguan mungkin menjadi suatu hal yang tidak diperhitungkan. Namun ketika jaringan sudah terhubung dengan jaringan lain, misalnya lewat internet, keamanan menjadi suatu hal yang harus dipertimbangkan. Kita lebih mengenali hitam putihnya jaringan sendiri, namun tidak untuk jaringan lain. Keamanan jaringan merupakan upaya memberikan keterjaminan jaringan atas gangguan-ganguan yang mungkin muncul.

Secara umum, terdapat 3 hal dalam konsep keamanan jaringan, yakni :

1. Resiko atau tingkat bahaya (risk)

menyatakan besarnya kemungkinan gangguan yang muncul terhadap jaringan.

2. Ancaman (threat)

Menyatakan kemungkinan gangguan yang muncul terhadap jaringan

3. Kerapuhan sistem (vulnerability)

Menyatakan kelemahan-kelemahan pada sistem yang memungkinkan terjadinya gangguan

Elemen Dasar Keamanan

Sedangkan keamanan sendiri menyangkut 3 elemen dasar yakni :

1. Keamanan jaringan (network security)

Upaya pengamanan atas jalur / media pengiriman data

2. Keamanan aplikasi (application security)

Upaya pengamanan atas aplikasi-aplikasi dan layanan yang tersedia. Contohnya DBMS

3. Keamanan komputer (computer security)

Upaya pengamanan atas komputer yang digunakan untuk memakai aplikasi, termasuk di dalamnya adalah sistem operasi. Keamanan bukanlah suatu produk jadi yang tinggal pakai dan dapat mengatasi segala gangguan. Keamanan merupakan suatu proses, terus menerus berkembang sesuai dengan perkembangan imu dan teknologi maupun gangguannya.

Aspek Keamanan Jaringan

Terdapat 3 aspek utama keamanan jaringan meliputi :

- Confidentiality / Privacy

- Integrity

- Availability

Confidentiality

Adalah kerahasiaan atas data pribadi. Data hanya boleh diakses oleh orang yang bersangkutan atau berwenang. Data tersebut antara lain :

- data pribadi : nomor ktp, nomor hp, alamat, penyakit dll

- data bisnis : daftar gaji, data nasabah / pelanggan

Data-data tersebut sangat sensitif (dilindungi) dalam aplikasi e-commerce maupun healthcare.

Serangan yang dapat terjadi berupa penyadapan atas data, dengan cara teknis : sniffing / logger, man in the middle attack; maupun non teknis dengan social engineering.

Perlindungan yang dapat dilakukan adalah dengan cara enkripsi yakni mengubah suatu format data menjadi format lain yang tersandikan.

Integrity

Bahwa data tidak boleh diubah (tampered, altered, modified) oleh pihak yang tidak berhak.

Serangan muncul berupa pengubahan data oleh pihak yang tidak berhak, spoofing

Perlindungan yang dapat dilakukan adalah : message authentication code (MAC), digital signature / certificate, hash function, logging.

Authenticity

Bahwa data harus tersedia atau dapat diakses saat diperlukan. Serangan yang dapat terjadi berupa peniadaan layanan (denial on service Dos, distributed denial on service Ddos), atau menghambat layanan (respon server menjadi lambat), malware, worm dll

Perlindungan berupa : backup, redundancy, IDS, DRC, BCP, firewall

Rendahnya Kesadaran Keamanan Jaringan

Meskipun keamanan merupakan faktor yang sangat penting bagi fungsionalitas jaringan, ternyata kesadaran untuk masih sangat rendah. Sebagai contoh berdasarkan survei Information Week(USA) : dari 1271 manajer sistem / jaringan, hanya 22% yang menganggap keamanan jaringan sebagai komponen penting. Diperlukan upaya untuk meyakinkan pihak manajemen bahwa investasi di bidang keamanan jaringan memang sangat diperlukan. Di samping itu juga perlu pemahaman pemakai sistem terkait keamanan.

Meskipun teknologi keamanan berkembang pesat, tidak berarti gangguan keamanan dapat dihentikan. Bahkan gangguan keamanan juga mengikuti perkembangan tersebut, memanfaatkan kekurangan dan kelebihan teknologi untuk mlakukan gangguan. Berikut ini adalah beberapa catatan gangguan keamanan yang terjadi, baik di luar maupun dalam negeri.

Manajemen :

“Yang penting nyambung dulu (online), keamanan belakangan”

“Sekarang belum ada masalah!”

“Balik modal

nya (ROI) kapan ?”

Praktisi:

“Pinjam password root / admin, dong”

Musuh Dalam Selimut

Computer Security Institute (CSI) / FBI Computer Crime Survey menunjukkan statistik potensi gangguan dari “disgruntled worker” (orang dalam)

- Disgruntled workers 86%

- Independent hackers 74%

- US Competitors 53%

- Foreign corp 30%

- Foreign gov. 21%

“Tujuh-puluh sembilan persen eksekutif senior terjebak dalam kesalahan berfikir bahwa ancaman terbesar terhadap keamanan sistem berasal dari luar (eksternal)”

Laporan Magang Minggu 3 – 5 Scripting Website + Fungsionalitas

Laporan Mingguan Website yang saya bangun untuk ecommerce Plasa Pestisida adalah sebagai berikut.

<script>

window._wpemojiSettings = {“baseUrl”:”https://s.w.org/images/core/emoji/13.0.1/72×72/”,”ext”:”.png”,”svgUrl”:”https://s.w.org/images/core/emoji/13.0.1/svg/”,”svgExt”:”.svg”,”source”:{“concatemoji”:”https://plasapestisida.com/wp-includes/js/wp-emoji-release.min.js?ver=5.6.1″}};

!function(e,a,t){var n,r,o,i=a.createElement(“canvas”),p=i.getContext&&i.getContext(“2d”);function s(e,t){var a=String.fromCharCode;p.clearRect(0,0,i.width,i.height),p.fillText(a.apply(this,e),0,0);e=i.toDataURL();return p.clearRect(0,0,i.width,i.height),p.fillText(a.apply(this,t),0,0),e===i.toDataURL()}function c(e){var t=a.createElement(“script”);t.src=e,t.defer=t.type=”text/javascript”,a.getElementsByTagName(“head”)[0].appendChild(t)}for(o=Array(“flag”,”emoji”),t.supports={everything:!0,everythingExceptFlag:!0},r=0;r<o.length;r++)t.supports[o[r]]=function(e){if(!p||!p.fillText)return!1;switch(p.textBaseline=”top”,p.font=”600 32px Arial”,e){case”flag”:return s([127987,65039,8205,9895,65039],[127987,65039,8203,9895,65039])?!1:!s([55356,56826,55356,56819],[55356,56826,8203,55356,56819])&&!s([55356,57332,56128,56423,56128,56418,56128,56421,56128,56430,56128,56423,56128,56447],[55356,57332,8203,56128,56423,8203,56128,56418,8203,56128,56421,8203,56128,56430,8203,56128,56423,8203,56128,56447]);case”emoji”:return!s([55357,56424,8205,55356,57212],[55357,56424,8203,55356,57212])}return!1}(o[r]),t.supports.everything=t.supports.everything&&t.supports[o[r]],”flag”!==o[r]&&(t.supports.everythingExceptFlag=t.supports.everythingExceptFlag&&t.supports[o[r]]);t.supports.everythingExceptFlag=t.supports.everythingExceptFlag&&!t.supports.flag,t.DOMReady=!1,t.readyCallback=function(){t.DOMReady=!0},t.supports.everything||(n=function(){t.readyCallback()},a.addEventListener?(a.addEventListener(“DOMContentLoaded”,n,!1),e.addEventListener(“load”,n,!1)):(e.attachEvent(“onload”,n),a.attachEvent(“onreadystatechange”,function(){“complete”===a.readyState&&t.readyCallback()})),(n=t.source||{}).concatemoji?c(n.concatemoji):n.wpemoji&&n.twemoji&&(c(n.twemoji),c(n.wpemoji)))}(window,document,window._wpemojiSettings);

</script>

<style>

Pada saat ini juga tampilan website sudah semua nya jadi namun hanya harus ditambahkan dari sisi keamanan dan tampilan website agar lebih baik dilihat customer / client

Hati-Hati Website Phising

Figure 1. Phising.

Phishing adalah salah satu teknik penipuan yang masih sering terjadi di internet. Umumnya phishing ini dilakukan dengan mengirimkan email atau sebuah link website yang seolah-olah penting dan resmi, terus meminta kita menginput data-data pribadi kita. Terus nanti data pribadi tersebut dicuri, yang akibatnya bisa merugikan kita secara finansial.

Contohnya misalnya saya dapat email yang bilang bahwa saya baru saja memenangkan undian Iphone. Nah untuk mengirimkan iphone tersebut saya diminta menginput data-data pribadi saya. Kalo dapat email atau pesan seperti ini, please jangan di klik. Teknik ini sering memberikan tawaran atau iming-iming hadiah yang menggiurkan

Contoh lainnya misalnya saya mendapat email super penting dari bank X, bahwa rekening saya ada masalah, dan akan diblok, supaya akun saya tidak diblokir, saya harus menginput data-data pribadi saya segera. Teknik ini biasanya bersifat super penting, dan harus segera direspon

Ciri lainnya kita mendapat link sebuah website yang sudah dimodifikasi, sangat mirip dengan link aslinya, padahal palsu. Contohnya dulu pernah ada kasus web klikbca.com; ada orang yang mendaftarkan alamat palsu clickbca.com, klickbca.com dst

Selain itu bisa juga dalam bentuk attachment email yang mencurigakan, atau email dari pengirim yang mencurigakan.

Ada banyak lagi teknik phishing. Info lebih lengkapnya bisa dilihat pada link berikut ini:

https://www.phishing.org/

https://blog.google/topics/safety-security/protect-your-google-account-with/

Cara agar aman dari phising adalah.

1. Kenali linknya biasanya linknya apabila acak-acakan berarti palsu atau istilahnya tidak ada tingkat keamanannya

2. Jangan asal klik link, jika kita klik link itu akan terindeks atau terekspos datanya ke server yang sudah di klik biasanya bagi orang pihak ketiga biasanya akan membuat tampilan semirip mungkin sehingga korban akan mengisi data tersebut tanpa berhati-hati

3. Pastikan juga website tersebut sudah memiliki sertifikat ssl atau website tersebut sudah bisa menggunakan protocol https

4. Selalu update web browser pada android, ios dan juga windows

5. Dan hati-hati jika dimintai data pribadi seperti email, nama, nomor kependudukan dsb

Terima kasih.

Ilham

AUTENTIKASI PADA MODE AKSES CISCO ROUTER

Pada artikel ini akan membahas tentang cara untuk membuat authentikasi pada mode akses di router Cisco. Untuk penjelasan mode-mode akses pada router Cisco dapat dilihat pada artikel sebelumnya MODE AKSES PADA CISCO ROUTER

A. User Exec Mode

1. Menggunakan password berupa plain text:

Router(config)#line console 0

Router(config-line)#password rahasia

Router(config-line)#login

Output:

2. Menggunakan user dan password

2.1. Pembuatan user dan password dengan Cisco encryption 5

Router(config)#username admin privilege 15 secret rahasia

2.2. Pembuatan user dan password dengan Plain Text:

Router(config)#username admin privilege 15 password rahasia

Aktivasi user dan password pada user exec mode

Router(config)#line console 0

Router(config-line)#login local

Output:

B. Priveleged Exec Mode

1. Menggunakan password Plain text

Router(config)#enable password rahasia

2. Menggunakan password dengan Cisco encryption 7

Router(config)#enable secret rahasia

Router(config)#service password-encryption

Kelemahan: Cisco encryption 7 dapat di decrypt

3. Menggunakan password dengan Cisco encryption 5

Router(config)#enable secret rahasia

Cisco encryption 5 menggunakan algoritma MD5 hash, sehingga susah untuk di decrypt

Cara instalasi Pet Society Offline Game Facebook

1.Extract Dulu Folder Nofill2000 Package

2.Selanjutnya Instal Adobe Air 3.Instal PS Server Air 4.Jika Sudah Selesai Akan Otmatis Terbuka Ps Server Airnya 5.Lalu Klik Profile 6.Load Profile Yang tadi Sudah Anda Download Agar Bisa Mengedit Sesuka Anda Mulai Dari Nama,Cash,Coin,Dll 7.Buka Folder Database Pet Society Dan Klik 2x Mongoose 8.Lalu Load Database Dari PS Server Air : Klik Dan Pastikan Loadnya Dari : http://localhost/assets/YMtWIOks1W Dan Start Server Di PS Profiles,pastikan Portnya 8881 Dan Port Mongoosenya 80 Klik kanan pada Mongoose Dan Klik Opsi Start Browser Kekurangan : -Pet Society Offline Ini Mempunyai banyak kekurangan Dibandingkan Pet Society Online -Terkadang Memang Error,Tetapi Coba Cek Dulu Apakah Semua Lengkap