Dasar Pemrograman Python – 1

print("Hello World.")

print("Hello World.")

Topologi Apps

Untuk pengerjaan Aplikasi ini dibutuhkan waktu selama 5 bulan pengerjaan dikarenakan saya harus memanage dengan Sidang + Magang. namun untuk hasil akhirnya adalah akan menjadi sebuah aplikasi untuk melakukan scan pada setiap website yang akan diuji tingkat keamanan dan bagian rentan untuk di retas atau hack oleh pihak ke 3.

Alhamdulillah sudah diupdate terkait dengan repository tentng proyek akhir / skripsi saya.

Linknya :

Pada hari ini aku ketemuan sama temenku z, membahas tugas-tugas keamnan jaringan, dan juga sistem operasi jadi pada pembahasan ini keamanan jaringan itu tentang enumerasi saya jelaskan bahwa itu tugasnya hanya dilakukan dengan cara scan ip menggunakan tools advanced ip scanner sebenernya gak hanya tools itu masih banyak. lalu hasilnya itu dapat dilihat berupa informasi target berupa ip, mac address, dan vendor/jenis perangkatnya. gunakan nmap untuk melihat apakah perangkat tersebut memiliki open port yang rentan untuk di exploitasi.

Untuk siskom hanya membahas mengenai I/O saja seperti FCFS,FIFO dll.

Apabila kalian ingin file kalian aman dari temen2 yang suka jaill? enkripsi aja atau amankan file kalian di komputer ataupun laptop kalian ….. 😁 kut ini codenya

Code :

cls

@ECHO OFF

title Folder File_Encrypted

if EXIST “Control Panel.{21EC2020-3AEA-1069-A2DD-08002B30309D}” goto Buka_18

if NOT EXIST File_Encrypted goto Folderlocker_18December2013

goto CONFIRM

:CONFIRM

echo Apakah anda ingin mengunci Folder tersebut ? (Y/N)

set/p “cho=>”

if %cho%==Y goto ONITU

if %cho%==y goto ONITU

if %cho%==n goto END

if %cho%==N goto END

echo Ketik Y atau N.

:ONITU

ren File_Encrypted “Control Panel.{21EC2020-3AEA-1069-A2DD-08002B30309D}”

attrib +h +s “Control Panel.{21EC2020-3AEA-1069-A2DD-08002B30309D}”

echo Folder terkunci

goto End

:Buka_18

echo Input your password please

set/p “pass=>”

if NOT %pass%== test goto FAIL

attrib -h -s “Control Panel.{21EC2020-3AEA-1069-A2DD-08002B30309D}”

ren “Control Panel.{21EC2020-3AEA-1069-A2DD-08002B30309D}” File_Encrypted

echo sukses sob

goto End

:FAIL

echo Password salah gan

goto end

:Folderlocker_18December2013

md File_Encrypted

echo File_Encrypted berhasil dibuat

goto End

:End

Kalian copy code ini nanti ke notepad seperti ini

Setelah itu save as.

Save as type nya ganti ke all files, dan tambahkan ekstensi dibelakang filenya jadi .bat

Enjoy gunakan yang bijak ya !

Ilham Idfiana

Pada kali ini saya akan share simulasi sidang bersama bapak Muhammad Rizqy Alfarisi, S.ST, M.T selaku pembimbing ke 2 saya.

berikut video nya :

Disini adalah video seminar proposal namun dalam keadaan terpisah jadi pembimbing 1 khusus , lalu untuk pembimbing ke 2 harus sendiri-sendiri, maaf maaf ya dalam videonya saya agak kurang bagus karena saya gugup bet wkwkwkwk……. semoga jadi pembelajaran aja ya buat menghadapi sidang atau sempro nya intinya jangan takut , harus dalam keadaan tenang.

Day Of Sidang

Pada tanggal 10 Agustus 2021 ~ jadwal sidang yang sedang berlangsung secara online . Rasa nya itu kaget di awal dan tegang banget karena baru baru ini sidang online ada yang tidak lulus, saya khwatir awalnya namun berkat dukungan dan doa orang tua menjadi saya lebih percaya diri daalam menghadapi sidang pada hari itu. Proyek akhir saya mengenai sistem security dalam konsentrasi di celah SQL Injection. dan alhamdulillah saya lulus dengan nilai ‘A’ dan tinggal menunggu waktu untuk yudisium.

Tugas saya mencari website dengan tingkat kerentanan yang dapat di ekplorasi dengan menggunakan SQL Injection namun yang saya dapatkan celah dari website tersbut rata-rata tidak memiliki ssl (HTTPS) sehingga dapat di serang oleh pihak ke 3. untuk tools yang saya gunakan untuk melakukan exploit yaitu : Havij, dan sql map dan juga untuk melakukan surveillance web menggunakan acunetix.

kunjungi juga :

– https://ilhamidfiana.blogspot.com/2021/09/test.html

– https://ilhamidfiana.blogspot.com/2021/05/sertifikat-hcia.html

Social Engineering adalah salah satu metode yang digunakan oleh peretas untuk memperoleh informasi tentang targetnya, dengan cara meminta informasi itu langsung kepada korban atau pihak lain yang mempunyai informasi itu[1][2]

Hydra adalah cracker login jaringan paralel yang dibangun di berbagai sistem operasi seperti Kali Linux, Parrot, dan lingkungan pengujian penetrasi utama lainnya.[3]

Lalu ada apa dengan wifi? apabila dengan wifi kita bisa melakukan social engineering dengan cara menebak atau menanyakan kepada teman yang sudah terhubung ke jaringan yang bersangkutan / (WIFI).

untuk tahapan yang pertama mengapa menebak? harus ada persiapan seperti informasi yang dimiliki dari ssid wifi tersebut, sebagai contoh nama ssid wifinya adalah “Zoss.net” maka mencoba menebak dengan password zoss.net, Zoss123 dsb cara mempercepatnya adalah menggunakan software hydra.

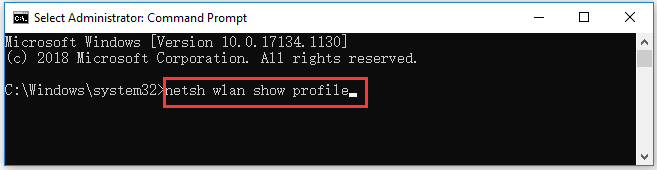

disini saya akan memaparkan caranya yaitu ada 2 cara yang pertama adalah menebak kata sandi lalu menggunakan software brute force atau hydra, dan juga menggunakan cmd apabila anda meminjam laptop korban untuk mengetahui password wifi.

– Cek ip atau alamat routernya sebagai contoh adalah 192.168.100.1

Gambar 1. Cek alamat IP

– Jangan lupa sebelum melakukan crack password kita akan mencari celahnya menggunakan Nmap mencari port yang terbuka namun disini kita hanya membutuhkan port ssh ataupun telnet. scan ip router 192.168.100.1

Ada di link video

– buat file username.txt dan password.txt

Gambar 2. Username.txt

Gambar 3. Password.txt

cukup isikan seperti dibawah ini

– Jika sudah buat file .txt untuk username dan password note harus beda file antara username dan password

– Akan terlihat port yang terbuka

ada di video

– Lalu ketikkan perintah (ssh) hydra -L username.txt -P password.txt 192.168.100.1 ssh

– (telnet) hydra -L username.txt -P password.txt 192.168.100.1 telnet

Selengkapnya ada di video.

– Jika sudah masuk ke router target maka selanjutnya adalah masuk ke website dan ketikkan ip 192.168.100.1. jika sudah pilih pengaturan ~ pilih wlan ~ pilih wlan basic nanti ada preshared key atau password

Gambar 4.Interface / Gui Router

– Scan Vulnerability atau scan port

– Hydra Video Tutorial

Cara selanjutny adalah menggunakan cmd jadi sebagai wifi hunter jika salah satu ada yang terhubung ke wifi tersebut dengan pc ataupun laptop lalu menyusup atau mencari password wifi dengan cara ini.

– Ketikkan netsh wlan show profile key=clear

Lalu jika mengetahui nama wifi atau ssid bisa ketikkan

– netsh wlan show profile nama_wifi_target key=clear

Note : cara kedua diatas mungkin ada yang ampuh dan juga tidak namun saya sudah mencoba untuk hydra dan juga menggunakan cmd untuk mengetahui password wifi.

Terima Kasih,

Ilham Idfiana

Jaringan komputer memungkinkan pemanfaatan sumber daya secara bersama-sama. Sehingga keberlangsungan hidup suatu organisasi atau instansi yang memanfaatkan sumber daya secara bersama-sama, sangat tergantung pada fungsinya. Gangguan sekecil apa pun akan memberikan dampak negatif (kerugian), sehingga diperlukan suatu perlindungan. Keamanan jaringan komputer merupakan upaya untuk memberikan perlindungan sistem atas gangguan yang mungkin timbul, baik gangguan dari dalam maupun dari luar.

Memahami konsep dasar keamanan jaringan

Memahami kompleksitas keamanan jaringan

Memahami aspek keamanan jaringan

Memperhatikan kenyataan rendahnya kesadaran akan keamanan jaringan

Jaringan komputer merupakan sekumpulan komputer otonom yang saling terhubung melalui media komunikasi dengan memakai protokol tertentu. Manfaat jaringan komputer antara lain adalah memungkinkan pemakaian bersama (sharing) atas sumber daya yang ada. Sumber daya dalam hal ini dapat berupa perangkat keras, perangkat lunak dan data atau informasi. Manfaat lainnya adalah untuk berkomunikasi, meningkatkan kehandalan dan ketersediaan sistem.

Manfaat yang demikian besar tentunya akan berkurang sebanding dengan tingkat gangguan yang muncul terhadap jaringan. Ketika jaringan hanya melibatkan perangkat lokal saja, atau dengan kata lain tidak terhubung ke jaringan lain, munculnya gangguan mungkin menjadi suatu hal yang tidak diperhitungkan. Namun ketika jaringan sudah terhubung dengan jaringan lain, misalnya lewat internet, keamanan menjadi suatu hal yang harus dipertimbangkan. Kita lebih mengenali hitam putihnya jaringan sendiri, namun tidak untuk jaringan lain. Keamanan jaringan merupakan upaya memberikan keterjaminan jaringan atas gangguan-ganguan yang mungkin muncul.

Secara umum, terdapat 3 hal dalam konsep keamanan jaringan, yakni :

1. Resiko atau tingkat bahaya (risk)

menyatakan besarnya kemungkinan gangguan yang muncul terhadap jaringan.

2. Ancaman (threat)

Menyatakan kemungkinan gangguan yang muncul terhadap jaringan

3. Kerapuhan sistem (vulnerability)

Menyatakan kelemahan-kelemahan pada sistem yang memungkinkan terjadinya gangguan

Sedangkan keamanan sendiri menyangkut 3 elemen dasar yakni :

1. Keamanan jaringan (network security)

Upaya pengamanan atas jalur / media pengiriman data

2. Keamanan aplikasi (application security)

Upaya pengamanan atas aplikasi-aplikasi dan layanan yang tersedia. Contohnya DBMS

3. Keamanan komputer (computer security)

Upaya pengamanan atas komputer yang digunakan untuk memakai aplikasi, termasuk di dalamnya adalah sistem operasi. Keamanan bukanlah suatu produk jadi yang tinggal pakai dan dapat mengatasi segala gangguan. Keamanan merupakan suatu proses, terus menerus berkembang sesuai dengan perkembangan imu dan teknologi maupun gangguannya.

Aspek Keamanan Jaringan

Terdapat 3 aspek utama keamanan jaringan meliputi :

Adalah kerahasiaan atas data pribadi. Data hanya boleh diakses oleh orang yang bersangkutan atau berwenang. Data tersebut antara lain :

Data-data tersebut sangat sensitif (dilindungi) dalam aplikasi e-commerce maupun healthcare.

Serangan yang dapat terjadi berupa penyadapan atas data, dengan cara teknis : sniffing / logger, man in the middle attack; maupun non teknis dengan social engineering.

Perlindungan yang dapat dilakukan adalah dengan cara enkripsi yakni mengubah suatu format data menjadi format lain yang tersandikan.

Bahwa data tidak boleh diubah (tampered, altered, modified) oleh pihak yang tidak berhak.

Serangan muncul berupa pengubahan data oleh pihak yang tidak berhak, spoofing

Perlindungan yang dapat dilakukan adalah : message authentication code (MAC), digital signature / certificate, hash function, logging.

Bahwa data harus tersedia atau dapat diakses saat diperlukan. Serangan yang dapat terjadi berupa peniadaan layanan (denial on service Dos, distributed denial on service Ddos), atau menghambat layanan (respon server menjadi lambat), malware, worm dll

Perlindungan berupa : backup, redundancy, IDS, DRC, BCP, firewall

Meskipun keamanan merupakan faktor yang sangat penting bagi fungsionalitas jaringan, ternyata kesadaran untuk masih sangat rendah. Sebagai contoh berdasarkan survei Information Week(USA) : dari 1271 manajer sistem / jaringan, hanya 22% yang menganggap keamanan jaringan sebagai komponen penting. Diperlukan upaya untuk meyakinkan pihak manajemen bahwa investasi di bidang keamanan jaringan memang sangat diperlukan. Di samping itu juga perlu pemahaman pemakai sistem terkait keamanan.

Meskipun teknologi keamanan berkembang pesat, tidak berarti gangguan keamanan dapat dihentikan. Bahkan gangguan keamanan juga mengikuti perkembangan tersebut, memanfaatkan kekurangan dan kelebihan teknologi untuk mlakukan gangguan. Berikut ini adalah beberapa catatan gangguan keamanan yang terjadi, baik di luar maupun dalam negeri.

Manajemen :

“Yang penting nyambung dulu (online), keamanan belakangan”

“Sekarang belum ada masalah!”

“Balik modal

nya (ROI) kapan ?”

Praktisi:

“Pinjam password root / admin, dong”

Musuh Dalam Selimut

Computer Security Institute (CSI) / FBI Computer Crime Survey menunjukkan statistik potensi gangguan dari “disgruntled worker” (orang dalam)

“Tujuh-puluh sembilan persen eksekutif senior terjebak dalam kesalahan berfikir bahwa ancaman terbesar terhadap keamanan sistem berasal dari luar (eksternal)”